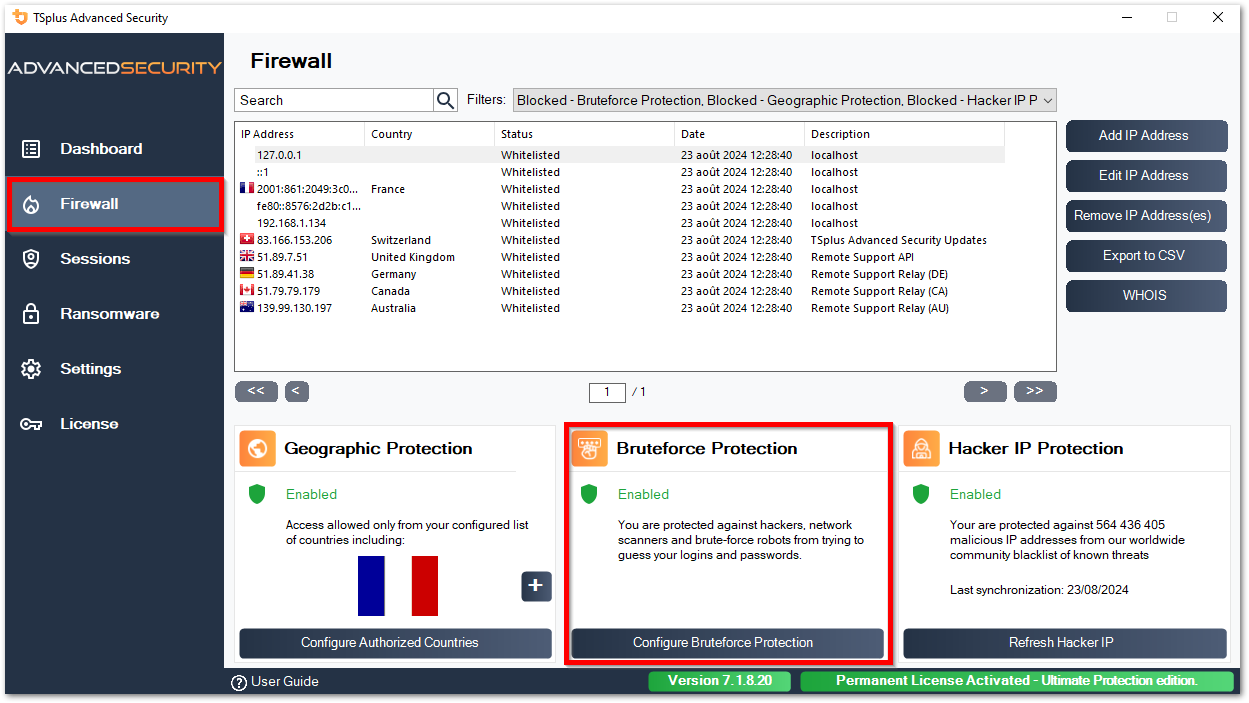

暴力破解保护

暴力破解保护使您能够保护您的公共服务器免受黑客、网络扫描器和试图猜测您的管理员登录和密码的暴力破解机器人攻击。使用当前的登录和密码字典,它们将每分钟自动尝试登录到您的服务器数百到数千次。

通过这个RDP Defender,您可以监控Windows的登录失败尝试,并在多次失败后自动将相关的IP地址列入黑名单。

-

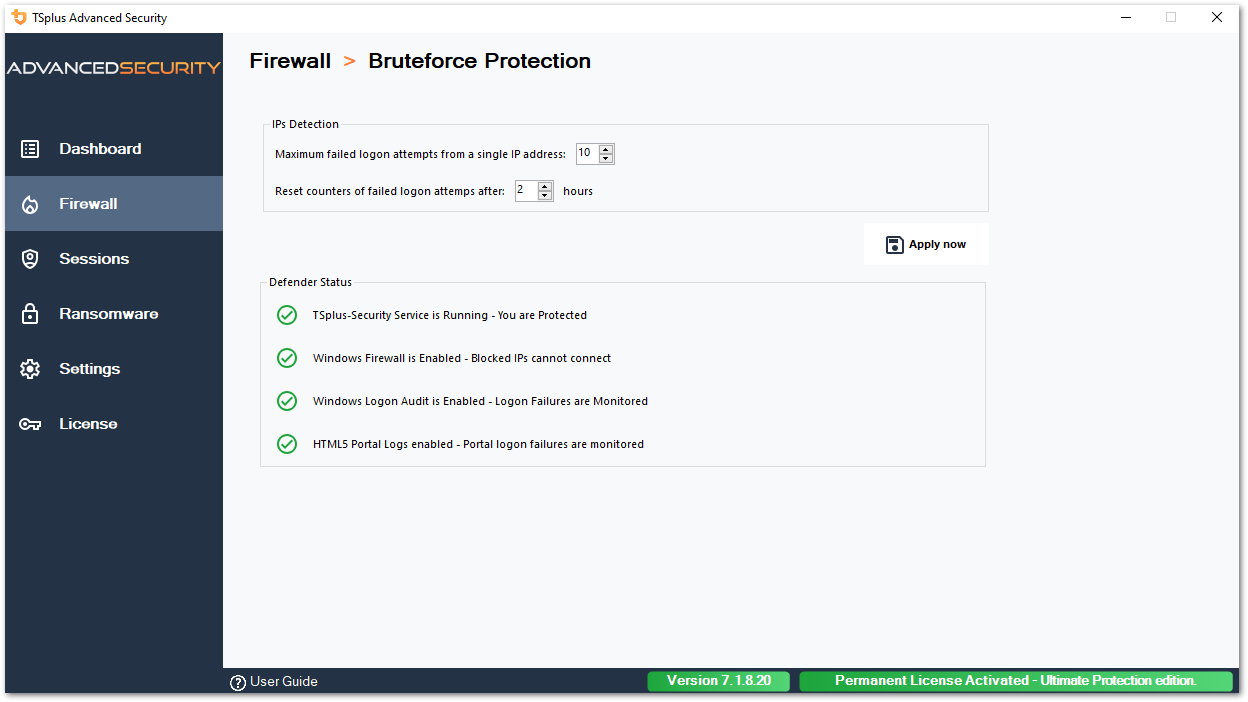

您可以设置该 来自单个IP地址的最大失败登录尝试次数在IPs检测块内 (默认情况下,它是10),以及失败登录尝试计数器的重置时间(默认情况下是2小时)。

-

在此窗口的底部,您可以看到 防御者状态 您可以在此处检查HTML5 Web Portal登录失败,Windows登录失败是否被监控,以及Windows防火墙和高级安全服务是否已启用。

在这种情况下,就像我们的例子一样,所有状态都被勾选。

-

管理被阻止的IP地址 您当然可以将其配置为满足您的需求,例如通过添加您自己的工作站 IP 地址。 IP 白名单 因此,这个工具永远不会阻止您。您可以在白名单中添加任意数量的IP地址。这些地址将永远不会被暴力攻击保护阻止。

-

您可以 忽略本地和私有IP地址 通过更改默认设置上的 设置 > 高级 > 暴力破解选项卡

注意: 如果您注意到Bruteforce Protection每天阻止10个IP地址,而现在不再是这种情况;并且阻止一个、两个,甚至根本不阻止任何地址,这实际上是正常的。确实,在安装advanced-security之前,公开可用的RDP端口的服务器被所有机器人所知,许多机器人尝试当前的密码和来自字典的密码。当您安装advanced-security时,这些机器人会逐渐被阻止,因此有一天:

-

大多数活跃的机器人已经被阻止,并且对服务器不感兴趣,即使是新的机器人。

-

此外,服务器不再出现在公开已知服务器的列表中。

-

临时阻止持续时间:临时阻止的持续时间(以分钟为单位)(0 = 禁用,当前行为)

-

在 X 次临时封锁后永久封锁:升级到永久禁令之前的临时封锁次数(0 = 无升级)

软锁定持续时间:

- 当软锁定启用时,达到失败尝试阈值的IP地址将被暂时阻止。

- 在阻止到期后,IP地址会自动解锁。

- 如果相同的IP地址再次触发阈值,将应用新的临时阻止。

- 在配置的临时封锁次数之后,IP 地址将被永久禁止。

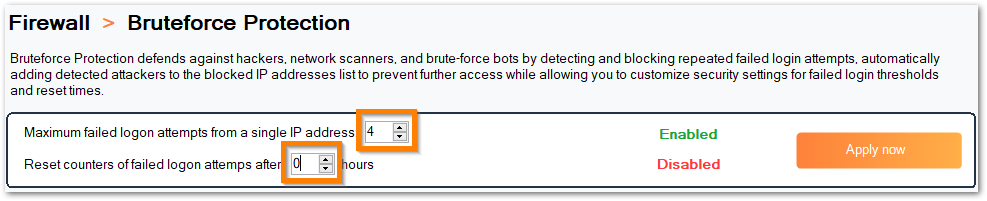

用户界面:

- 在暴力破解防御面板中新增配置字段

- 每个设置的可视状态指示器(启用/禁用)

- 配置面板底部活动模式的动态描述

- 被阻止的 IP 列表中的描述列显示阻止的原因

禁用功能并永久阻止

- 通过将“最大失败登录尝试”参数设置为0来禁用暴力破解功能。

- 通过将“重置计数器”参数设置为0,永久阻止被暴力破解检测到的IP地址。