Activation de l'authentification SSL mutuelle

Qu'est-ce que l'authentification mutuelle ?

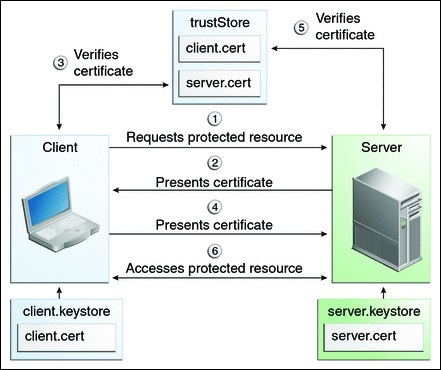

Beaucoup de gens s'attendent à une sécurité supplémentaire et l'authentification mutuelle est déjà prise en charge dans Terminal Service Plus. Elle est généralement mise en œuvre par des banques ou des organismes gouvernementaux. Pour comprendre ce que c'est, nous pouvons le comparer à un processus SSL standard où vous ajouterez une vérification supplémentaire pour vérifier si le navigateur web de l'utilisateur autorise la connexion SSL. Vous savez ce qu'est votre certificat SSL côté serveur. Imaginez que le certificat soit importé dans le navigateur web pour garantir que ce navigateur web spécifique est de confiance pour établir une connexion. Dans la première étape de communication, le navigateur web agit en tant que client et dans la deuxième étape, c'est l'inverse. À la fin, les deux parties, le navigateur web client et le serveur web, ont accepté l'autorité et la connexion peut commencer.

Une définition plus complète : L'authentification mutuelle SSL ou l'authentification mutuelle basée sur des certificats fait référence à deux parties s'authentifiant mutuellement en vérifiant le certificat numérique fourni afin que les deux parties soient assurées de l'identité de l'autre. En termes technologiques, cela fait référence à un client (navigateur web ou application cliente) s'authentifiant auprès d'un serveur (site web ou application serveur) et ce serveur s'authentifiant également auprès du client en vérifiant le certificat de clé publique/certificat numérique émis par les autorités de certification de confiance (CA). Parce que l'authentification repose sur des certificats numériques, les autorités de certification telles que Verisign ou Microsoft Certificate Server sont une partie importante du processus d'authentification mutuelle.

## L'activation sur TSplus

## L'activation sur TSplus

Pour activer l'authentification mutuelle, suivez ce processus :

Vous devrez installer la dernière version du Kit de développement Java (JDK), disponible sur http://java.com > Téléchargements > JDK.

- Créer et modifier avec Notepad le fichier suivant : C:\Program Files (x86)\TSplus\Clients\webserver\settings.bin

Ajoutez ces 3 lignes :

disable_http_only=true disable_print_polling=true force_mutual_auth_on_https=true

- Supprimer cert.jks

Dans “C:\Program Files (x86)\TSplus\Clients\webserver”, vous verrez le fichier cert.jks. Copiez-le dans “C:\Program Files (x86)\TSplus\Clients”. Supprimez “C:\Program Files (x86)\TSplus\Clients\webserver\cert.jks”.

- Créer le fichier batch

Dans ‘C:\Program Files (x86)\TSplus\Clients’, créez un fichier batch, par exemple “createcertuser.bat” avec ces paramètres :

@rem décommentez la ligne suivante si vous souhaitez générer un nouveau certificat auto-signé cert.jks @rem keytool -genkey -v -alias jwts -keyalg RSA -validity 3650 -keystore cert.jks -storepass secret -keypass secret -dname “CN=localhost, OU=my_ou, O=my_org, L=my_city, ST=my_state, C=MY” @keytool -genkey -v -alias AliasUser1 -keyalg RSA -storetype PKCS12 -keystore forBrowserUser1.p12 -dname “CN=some_name, OU=some_ou, O=some_org, L=Paris, ST=FR, C=FR” -storepass mypassword -keypass mypassword @keytool -export -alias AliasUser1 -keystore forBrowserUser1.p12 -storetype PKCS12 -storepass mypassword -rfc -file forCertUser1.cer @keytool -alias AliasCertUser2 -import -v -file forCertUser1.cer -keystore cert.jks -storepass secret @del forCertUser1.cer

Cela importera automatiquement la paire de clés de certificat depuis le navigateur web dans "cert.jks" après avoir créé sa paire de clés de navigateur.

- Restaurer le nouveau fichier “cert.jks” modifié

Copiez “C:\Program Files (x86)\TSplus\Clients\cert.jks” dans “C:\Program Files (x86)\TSplus\Clients\webserver” et redémarrez les serveurs Web.

- Importation et test de certificat

Le fichier d'exemple fourni devrait avoir généré un fichier de test “BrowserUser1.p12”. Lorsque vous ouvrirez l'adresse HTTPS, vous recevrez un message de sécurité et vous ne pourrez pas accéder aux pages du serveur Web. Avec Chrome ou IE, vous pouvez cliquer sur ce fichier ‘BrowserUser1.p12’ pour importer le certificat dans le magasin de clés par défaut de Windows. Avec FireFox, vous devez aller dans les paramètres et importer ce fichier “BrowserUser1.p12” dans votre dossier de certificats.

Dès que vous l'avez correctement importé, vous pourrez accéder à l'adresse HTTPS.

L'administrateur peut créer un fichier de paire de clés séparé pour chaque utilisateur.

Par exemple :

forBrowserUser1.p12 forBrowserUser2.p12 forBrowserUser3.p12

Et il peut exporter ces certificats dans cert.jks. S'il souhaite désactiver l'accès à un utilisateur, il lui suffira de supprimer cet utilisateur de "cert.jks". Ce faisant, l'utilisateur perdra son autorisation et ne pourra plus accéder au serveur web.

Cette authentification mutuelle n'affecte que les connexions HTTPS et la connexion HTTP sera interdite avec la ligne de commande : settings.bin>disable_http_only=true