Activando la autenticación SSL mutua

¿Qué es la autenticación mutua?

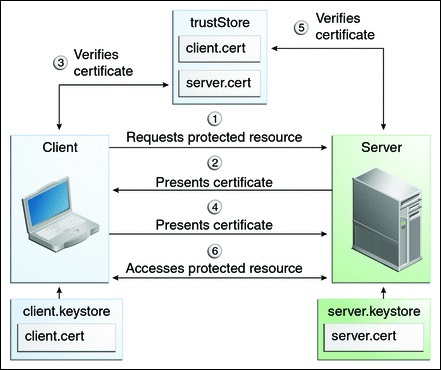

Muchas personas están esperando una seguridad adicional y la autenticación mutua ya es compatible en Terminal Service Plus. Generalmente, se implementa por bancos o entidades gubernamentales. Para entender qué es eso, podemos compararlo con un proceso estándar de SSL donde se agrega una verificación adicional para verificar si el navegador web del usuario permite la conexión SSL. Sabes cuál es tu certificado SSL del lado del servidor. Imagina que el certificado se importa en el navegador web para asegurar que este navegador web específico sea de confianza para crear una conexión. En el primer paso de la comunicación, el navegador web actúa como un cliente y en el segundo paso, es al revés. Al final, ambos lados, el navegador web del cliente y el servidor web, han aceptado la autoridad y la conexión puede comenzar.

Una definición más completa: La autenticación mutua SSL o la autenticación mutua basada en certificados se refiere a que dos partes se autentican mutuamente mediante la verificación del certificado digital proporcionado, de modo que ambas partes estén seguras de la identidad de la otra. En términos tecnológicos, se refiere a un cliente (navegador web o aplicación cliente) que se autentica ante un servidor (sitio web o aplicación de servidor) y ese servidor también se autentica ante el cliente mediante la verificación del certificado de clave pública/certificado digital emitido por las Autoridades de Certificación (CAs) de confianza. Debido a que la autenticación se basa en certificados digitales, las autoridades de certificación como Verisign o Microsoft Certificate Server son una parte importante del proceso de autenticación mutua.

## Activándolo en TSplus

## Activándolo en TSplus

Para habilitar la autenticación mutua, siga este proceso:

Tendrás que instalar el último Kit de Desarrollo de Java (JDK), disponible en http://java.com > Descargas > JDK.

- Crea y edita con Notepad el siguiente archivo: C:\Program Files (x86)\TSplus\Clients\webserver\settings.bin

Agrega estas 3 líneas:

disable_http_only=true disable_print_polling=true force_mutual_auth_on_https=true

- Eliminar cert.jks

En “C:\Program Files (x86)\TSplus\Clients\webserver” verás el archivo cert.jks. Copíalo en “C:\Program Files (x86)\TSplus\Clients”. Elimina “C:\Program Files (x86)\TSplus\Clients\webserver\cert.jks”.

- Crear el archivo por lotes

En ‘C:\Program Files (x86)\TSplus\Clients’ crea un archivo por lotes, por ejemplo “createcertuser.bat” con estas configuraciones:

@rem descomentar la siguiente línea, si desea generar un nuevo cert.jks autofirmado @rem keytool -genkey -v -alias jwts -keyalg RSA -validity 3650 -keystore cert.jks -storepass secret -keypass secret -dname “CN=localhost, OU=my_ou, O=my_org, L=my_city, ST=my_state, C=MY” @keytool -genkey -v -alias AliasUser1 -keyalg RSA -storetype PKCS12 -keystore forBrowserUser1.p12 -dname “CN=some_name, OU=some_ou, O=some_org, L=Paris, ST=FR, C=FR” -storepass mypassword -keypass mypassword @keytool -export -alias AliasUser1 -keystore forBrowserUser1.p12 -storetype PKCS12 -storepass mypassword -rfc -file forCertUser1.cer @keytool -alias AliasCertUser2 -import -v -file forCertUser1.cer -keystore cert.jks -storepass secret @del forCertUser1.cer

Esto importará automáticamente el par de claves del certificado desde el navegador web a "cert.jks" después de crear su par de claves del navegador.

- Restaurar el nuevo “cert.jks” modificado

Copia “C:\Program Files (x86)\TSplus\Clients\cert.jks” en “C:\Program Files (x86)\TSplus\Clients\webserver” y reinicia los servidores web.

- Importación y prueba de certificado

El ejemplo de lote proporcionado debería haber generado un archivo de prueba “BrowserUser1.p12”. Cuando abras la dirección HTTPS, recibirás un mensaje de seguridad y no podrás acceder a las páginas del servidor web. Con Chrome o IE, puedes hacer clic en este archivo ‘BrowserUser1.p12’ para importar el certificado en el almacén de claves predeterminado de Windows. Con FireFox, debes ir a Configuración e importar este archivo “BrowserUser1.p12” en tu carpeta de certificados.

Tan pronto como lo hayas importado correctamente, podrás acceder a la dirección HTTPS.

El administrador puede crear un archivo de par de claves separado para cada usuario.

Por ejemplo:

forBrowserUser1.p12 forBrowserUser2.p12 forBrowserUser3.p12

Y puede exportar estos certificados en cert.jks. Si desea deshabilitar el acceso a un usuario, solo tendrá que eliminar a este usuario de "cert.jks". Al hacerlo, el usuario perderá su autorización y no podrá acceder al servidor web.

Esta autenticación mutua solo afecta las conexiones HTTPS y la conexión HTTP estará prohibida con la línea de comandos: settings.bin>disable_http_only=true