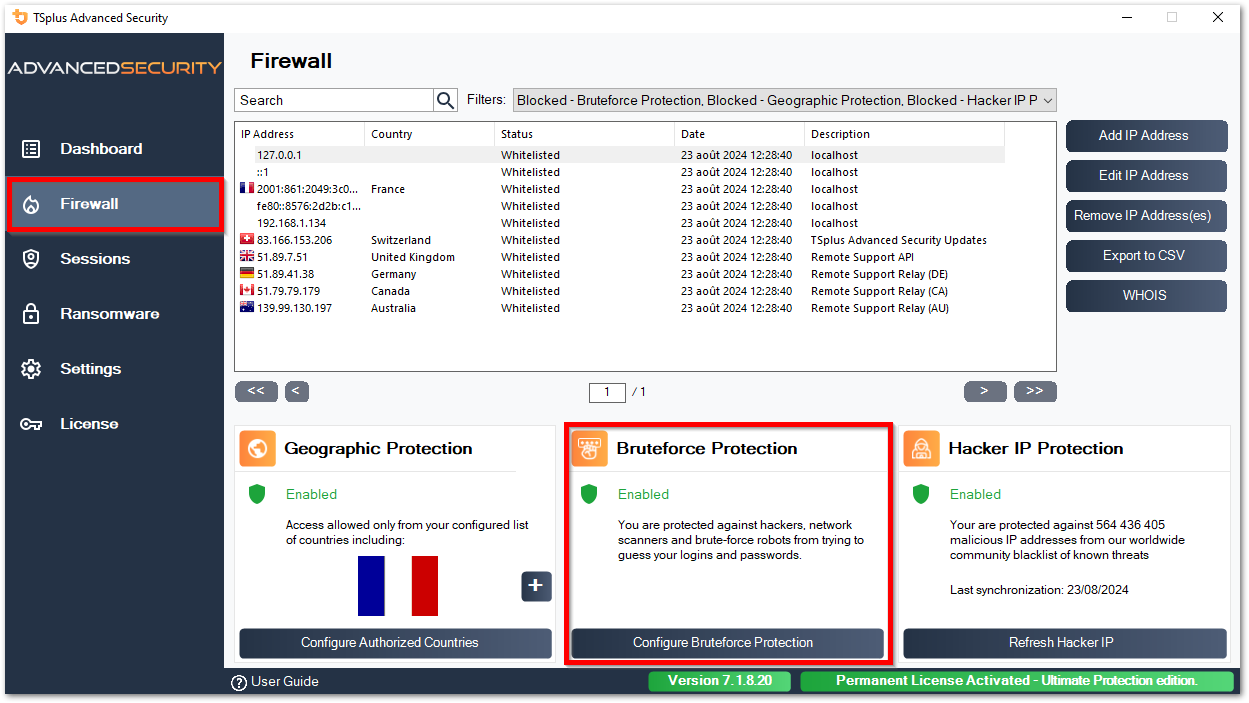

브루트포스 보호

Bruteforce Protection은 해커, 네트워크 스캐너 및 관리자 로그인과 비밀번호를 추측하려는 브루트포스 로봇으로부터 공용 서버를 보호할 수 있게 해줍니다. 현재 로그인 및 비밀번호 사전을 사용하여, 이들은 매 분마다 수백에서 수천 번씩 자동으로 서버에 로그인하려고 시도할 것입니다.

이 RDP Defender를 사용하면 Windows의 로그인 실패 시도를 모니터링하고 여러 번 실패한 후에 문제의 IP 주소를 자동으로 블랙리스트에 추가할 수 있습니다.

-

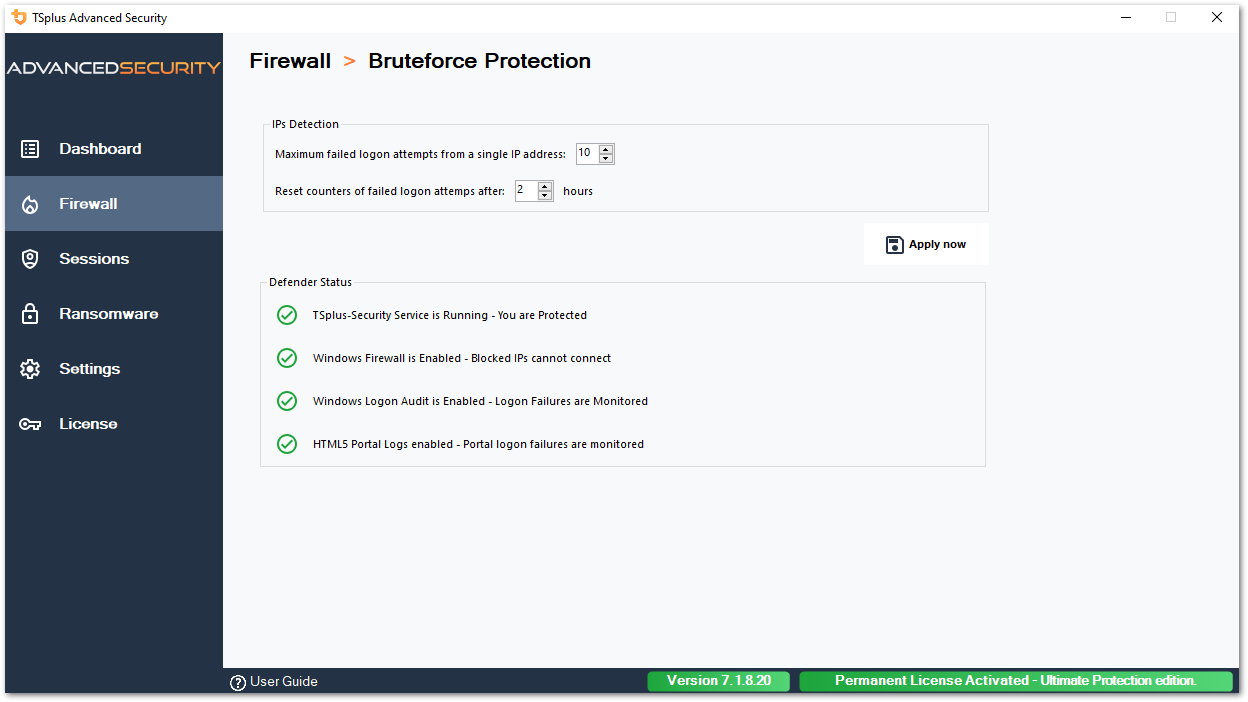

설정을 할 수 있습니다 단일 IP 주소에서 IP 감지 블록 내 최대 실패한 로그인 시도 횟수 기본적으로 10이며, 실패한 로그인 시도 카운터의 재설정 시간은 기본적으로 2시간입니다.

-

이 창의 하단에서 볼 수 있는 수비자 상태 HTML5 웹 포털 로그인 실패를 확인할 수 있는 곳, Windows 로그인 실패가 모니터링되고 Windows 방화벽 및 고급 보안 서비스가 활성화되어 있는지 확인합니다.

이 경우, 우리의 예와 같이 모든 상태가 선택되었습니다.

-

차단된 IP 주소 관리 물론 필요에 맞게 구성할 수 있으며, 예를 들어 자신의 워크스테이션 IP 주소를 추가할 수 있습니다. IP 화이트리스트 이 도구는 당신을 차단하지 않습니다. 원하는 만큼의 IP 주소를 화이트리스트에 추가할 수 있습니다. 이러한 주소는 브루트포스 보호에 의해 차단되지 않습니다.

-

당신은 할 수 있습니다 로컬 및 개인 IP 주소 무시 기본 설정을 변경하여 설정 > 고급 > 브루트포스 탭

참고: 브루트포스 보호가 하루에 10개의 IP 주소를 차단했지만 이제는 그렇지 않거나 하나, 두 개의 주소만 차단하거나 아예 차단하지 않는 경우가 있다면, 이는 사실 정상입니다. 실제로, 고급 보안 설치 전에 RDP 포트가 공개적으로 사용 가능한 서버는 모든 로봇에 의해 알려져 있으며, 많은 로봇이 현재 비밀번호와 사전에서 나오는 비밀번호를 시도합니다. 고급 보안을 설치하면 이러한 로봇이 점진적으로 차단되므로 언젠가는:

-

대부분의 활성 로봇은 이미 차단되어 있으며 서버에 관심이 없습니다. 심지어 새로운 로봇들도 마찬가지입니다.

-

또한, 서버는 더 이상 공개적으로 알려진 서버 목록에 나타나지 않습니다.

-

임시 차단 기간: 임시 차단의 지속 시간(분) (0 = 비활성화, 현재 동작)

-

X개의 임시 차단 후 영구 차단: 영구 금지로의 상승 전에 임시 차단 수 (0 = 상승 없음)

소프트 잠금 기간:

- 소프트 잠금이 활성화되면, 실패한 시도 임계값에 도달한 IP 주소가 일시적으로 차단됩니다.

- 차단 만료 후, IP 주소는 자동으로 차단 해제됩니다.

- 같은 IP 주소가 다시 임계값을 초과하면 새로운 임시 차단이 적용됩니다.

- 구성된 임시 차단 수 이후, IP 주소는 영구적으로 차단됩니다.

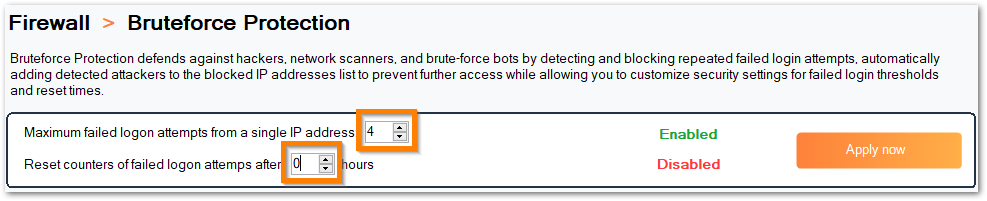

사용자 인터페이스:

- 브루트포스 방어기구 패널의 새로운 구성 필드

- 각 설정에 대한 시각적 상태 표시기(사용/사용 안 함)

- 구성 패널 하단의 활성 모드에 대한 동적 설명

- 차단된 IP 목록의 설명 열에 차단 사유가 표시됩니다.

기능 비활성화 및 영구 차단

- 브루트포스 기능을 비활성화하려면 "최대 실패한 로그인 시도" 매개변수를 0으로 설정하십시오.

- 브루트포스에 의해 감지된 IP 주소를 "카운터 재설정" 매개변수를 0으로 설정하여 무기한 차단합니다.